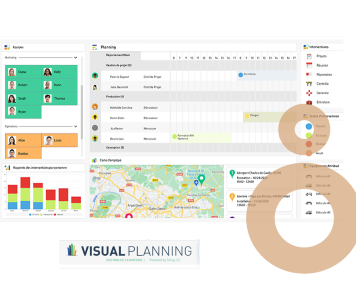

Éditeur français de solutions métier à forte valeur ajoutée, nous proposons une gamme complète de logiciels innovants véritablement pensés et conçus pour les métiers de nos clients.

– OSLO Bâtiment, la solution ERP métier dédiée aux professionnels du BTP et du Second Oeuvre

– OSLO Maintenance & SAV, solution métier pensée pour les sociétés de services assurant la Maintenance ou le SAV de leurs produits ou des équipements de leurs clients.

– OSLO FM, logiciel métier spécialisé répondant aux enjeux Achats et Facilities des services généraux des grands groupes ou des collectivités locales

– OSLO Point de Vente, une gamme complète de solutions d’encaissement et de gestion dynamique des points de vente pour la distribution spécialisée et les commerces de proximité.

Nous nous inscrivons au cœur des enjeux de transformation digitale des entreprises, de la PME/PMI à l’ETI jusqu’aux grands groupes.